Los controladores son muy críticos en Windows porque un controlador mal codificado hará que Windows sea inestable y cause bloqueos con la pantalla azul de la muerte. La mayoría de las veces un archivo de controlador tiene una extensión .sys. Cuando alguien usa la palabra "bajo nivel", "kernel" o "ring0" en Windows, también significa controlador.

Por ejemplo, un keylogger de bajo nivel como Elite Keylogger de Widestep utiliza un controlador firmado para capturar las pulsaciones de teclas en su teclado. Royal Hack, una famosa herramienta de trampa para CounterStrike utiliza el controlador ring0 para evitar la detección de Valve Anti-Cheat (VAC). Rootkits es un tipo de malware que utiliza controladores para ocultar su existencia y evitar que se detecte fácilmente. Una gran cantidad de software de seguridad como antivirus, Zemana Anti-Logger, KeyScrambler Premium también están utilizando controladores. Como puede ver, los controladores son muy potentes y afortunadamente no es algo que cualquier programador pueda codificar.

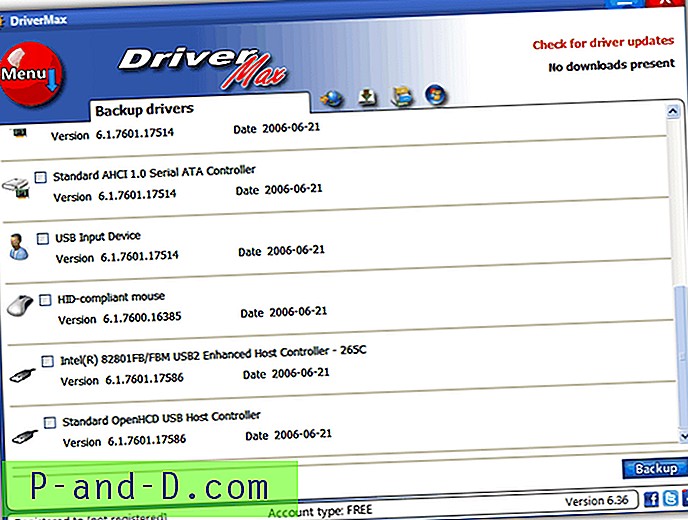

Existen bastantes herramientas realmente potentes, como GMER, que se pueden usar para buscar rootkits, pero pueden ser demasiado confusas para los usuarios de computadoras normales o inexpertos. Una herramienta que puedo sugerirle que pruebe es Nir Sopher, creado por DriverView, que es famoso por lanzar herramientas útiles que son gratuitas y portátiles. Básicamente DriverView es una herramienta muy pequeña con solo 33 KB de tamaño que enumera todos los controladores cargados actualmente en su sistema operativo Windows. Muestra mucha información útil sobre los controladores, como el nombre del archivo, la compañía, el nombre del producto, la descripción, la versión, la fecha de creación y modificación, la ruta, el tipo de archivo, el servicio y el nombre para mostrar.

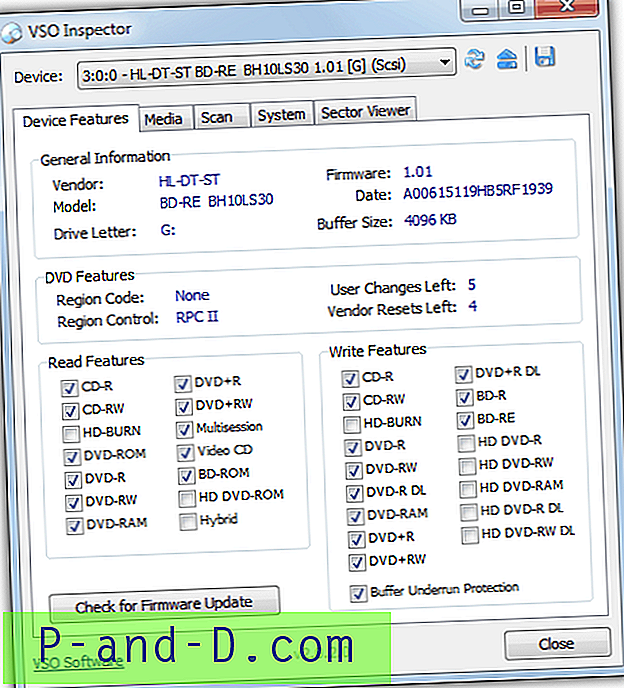

Las líneas resaltadas son archivos de controladores de Elite Keylogger e Invisible Keylogger Stealth

La mayoría de los controladores cargados son de Microsoft y, en general, son estables y seguros. Puede acortar fácilmente la lista haciendo clic en Ver en la barra de menú y seleccione Ocultar controladores de Microsoft, donde solo se mostrarán los controladores de terceros. Ahora puede investigar los controladores que no son de Microsoft para ver si tiene posibles controladores maliciosos buscando el nombre del archivo en Google y cargándolo en VirusTotal para que sea escaneado con 42 antivirus diferentes. Tenga en cuenta que DriverView no tiene la capacidad de eliminar o eliminar el controlador.

Debe notar que hay 3 controladores desconocidos que son dump_dumpata.sys, dump_dumpfve.sys y dump_msahci.sys enumerados en DriverView en Windows 7. Si hace clic con el botón derecho en cualquiera de los 3 controladores de DriverView y selecciona File Properties, obtendrá el archivo Propiedades. mensaje emergente de error que dice " Windows no puede encontrar C: \ Windows \ System32 \ Drivers \ dump_msahci.sys. Asegúrese de escribir el nombre correctamente y luego intente nuevamente ".

Estos 3 archivos no son rootkits ni nada peligroso, pero están relacionados con la creación de volcados de memoria cuando Windows 7 falla. Puede deshabilitar fácilmente la carga de los 3 controladores dump_dumpata.sys, dump_dumpfve.sys y dump_msahci.sys desconocidos yendo a Panel de control> Sistema> Configuración avanzada del sistema> haga clic en el botón Configuración para Inicio y recuperación> haga clic en el menú desplegable desde Escriba la información de depuración y seleccione (ninguno). Haga clic en Aceptar para cerrar todas las ventanas, reinicie su computadora y los 3 controladores ya no aparecerán en DriverView.

Tan útil como DriverView es, después de más pruebas descubrí que DriverView solo lee el recurso VERSIONINFO que se puede encontrar en la pestaña Detalles cuando hace clic derecho en un archivo y selecciona Propiedades. Carece de la capacidad de leer el nombre del firmante de la Firma digital. Uno puede editar fácilmente las propiedades de un archivo de controlador de rootkit malicioso utilizando un editor de recursos o una criptomoneda y DriverView pensará que pertenece a Microsoft e incluso posiblemente lo ocultará cuando se active la opción "Ocultar controladores de Microsoft". Sin embargo, obtener un certificado de firma de código digital no es fácil. La captura de pantalla animada a continuación es una prueba de que DriverView lee el VERSIONINFO pero no la firma digital. Consulte la primera captura de pantalla para ver la información que muestra DriverView para el archivo RDPCDD2k.sys.

DriverView es gratuito, portátil y funciona en Windows 2000, Windows NT, Windows XP, Windows Vista, Windows 7 y Windows Server 2003/2008, tanto de 32 bits como de 64 bits.

Descargar DriverView