La mayoría de los usuarios con alguna experiencia en el manejo de malware habrán oído hablar de la herramienta Trend Micro HijackThis. Durante la era de Windows XP, la herramienta HiJackThis se sugería con mayor frecuencia para producir un archivo de registro detallado para el análisis de expertos de foros de eliminación de malware. Si se detectan anomalías en su computadora a través del registro, se le puede aconsejar fácilmente qué seleccionar para eliminar. Después de que Trend Micro adquirió HiJackThis, es lamentable que nunca se haya actualizado para funcionar completamente en Windows 7, ya que hay más puntos de control en los sistemas operativos Windows más nuevos para que resida el malware.

El problema con Hijack siempre ha sido que no es una herramienta para el usuario inexperto porque no distingue entre entradas maliciosas y aquellas legítimamente puestas por el software, por lo que los usuarios tienen que confiar en el asesoramiento de expertos o arriesgarse a empeorar la computadora al intentarlo . Si es del tipo impaciente y desea obtener rápidamente algunos resultados sobre su archivo de registro sin esperar a que otra persona le responda, aquí hay 5 formas de analizar automáticamente el archivo de registro HiJackThis y recibir rápidamente recomendaciones sobre qué solucionar.

Tenga en cuenta que los resultados y las recomendaciones generados por estos analizadores de registros no siempre son 100% precisos y están destinados a ser utilizados con fines de referencia para que pueda obtener más información sobre entradas sospechosas. Por supuesto, puede probar los 5 servicios para obtener resultados más precisos. 1. HijackThis.de Logfile Analyzer

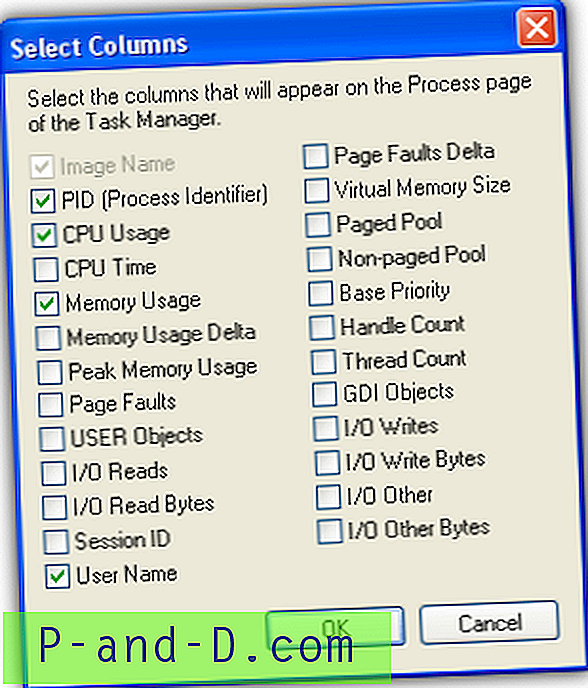

HijackThis.de es uno de los analizadores HijackThis más conocidos y de larga ejecución y tiene una gran base de datos para reconocer si una entrada es segura, desconocida o desagradable. Puede pegar el archivo de registro en el cuadro de texto o cargar un archivo de registro desde su computadora, la opción para mostrar las calificaciones de los visitantes es útil y debe dejarse habilitada. Obtuvimos un "ERROR DE CARGA" al intentar cargar el archivo de registro, pero funciona bien al pegar manualmente el contenido del registro en el cuadro de texto.

Las calificaciones de los usuarios y el sistema de puntuación son muy útiles al ver los resultados porque puede ver fácilmente lo que piensan otras personas sobre cada entrada en su archivo de registro, con la capacidad de compartir también sus propias calificaciones y opiniones. En lugar de tener un resultado largo, puede optar por un análisis corto al final del informe. Esto solo mostrará las entradas que le aconseja hacer algo al respecto.

Visite HijackThis.de Logfile Analyzer

2. Detective de Help2Go

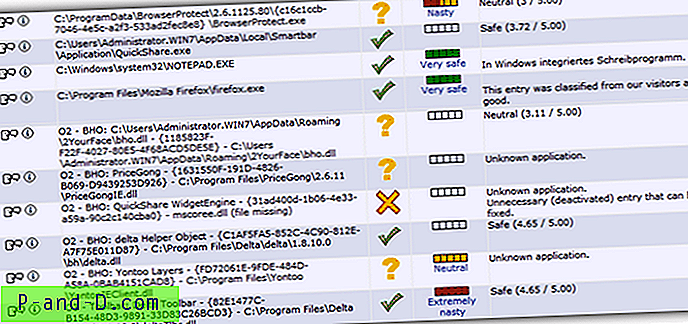

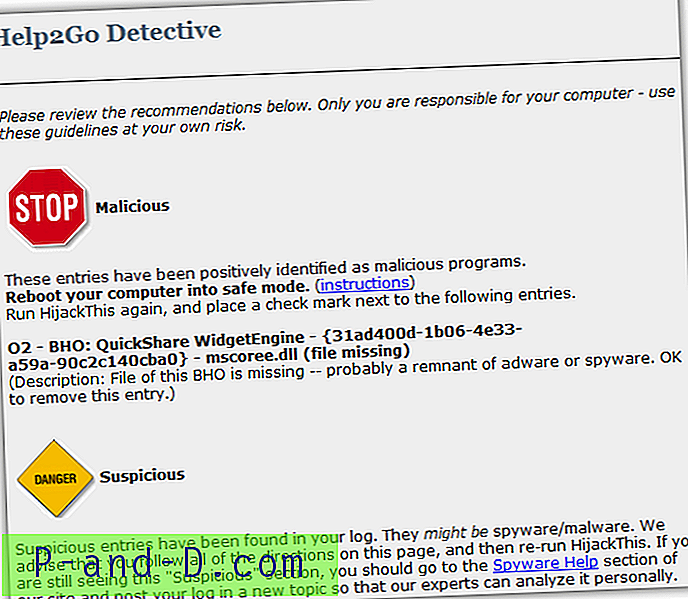

Help2Go Detective puede analizar su archivo de registro HijackThis y proporciona información sobre lo que recomienda que haga con los objetos maliciosos o sospechosos. También afirma detectar más de 12, 000 firmas de malware, incluidos los troyanos Peper y CoolWebSearch.

Simplemente pegue el archivo de registro HijackThis en el cuadro y presione el botón. A diferencia de la mayoría de los otros analizadores de registros, Help2Go Detective no enumera todo el contenido del archivo de registro y solo los objetos sospechosos junto con algunos consejos y sugerencias como arrancar en modo seguro o actualizar Windows y su software antivirus.

Visite Help2Go Detective

3. Espiar y buscar

Spy and Seek analizará el archivo de registro que cargue haciendo clic en el botón Elegir archivo y luego Analizar. Obtendrá una visualización de los resultados en un sistema de tipo semáforo de verde para bueno, amarillo para desconocido y naranja para entradas malas conocidas.

SpyAndSeek confía plenamente en los votos que recibe de los miembros registrados para determinar el resultado del proceso, y hay alrededor de 400, 000 entradas clasificadas en su base de datos, alrededor de 20, 000 son conocidas como malas. Al hacer clic en la columna Buscar se vinculará a una búsqueda en Google de la entrada o cualquier comentario dejado por otros usuarios, y hay una URL útil para los resultados que puede guardar para referencia futura o compartir con usuarios más experimentados.

Visita espía y busca

4. ExeLib

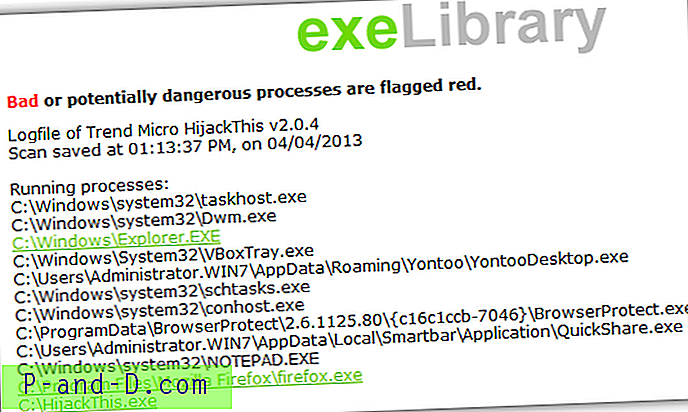

Exe Library es una base de datos en línea que almacena y enumera archivos ejecutables para que pueda verificar cualquier proceso sospechoso. Para usar el analizador de registros HijackThis, simplemente pegue su archivo de registro en el cuadro y haga clic en el botón Analizar para obtener un informe de ExeLib.

Cualquier proceso conocido o potencialmente malicioso se muestra en rojo, y puede obtener detalles de cualquier proceso conocido haciendo clic en su hipervínculo. No estamos seguros de cuán efectiva es esta herramienta porque todos los demás servicios marcaron al menos algunos problemas de algunas barras de herramientas y secuestradores de la página de inicio en nuestro archivo de registro, pero ExeLib no enumeró ningún problema.

Visita ExeLib

5. Computer Hope Log Tool beta

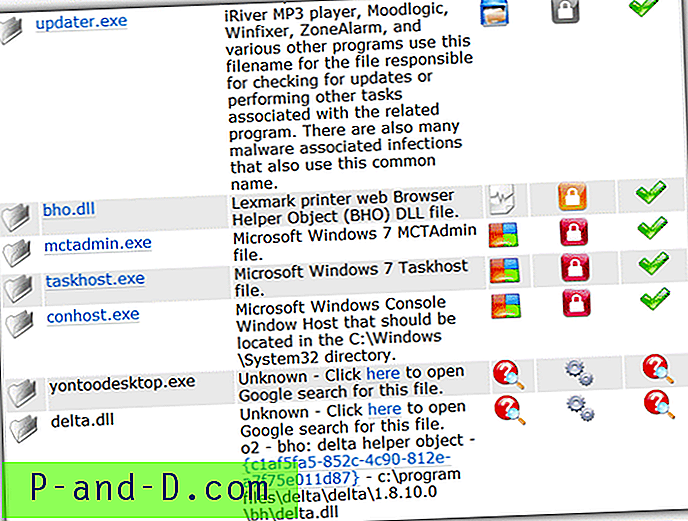

No estamos seguros de cuán actualizada es la herramienta Computer Hope, el último anuncio de actualización en el foro fue 2011. Pegue el contenido de su archivo de registro (ComboFix también es compatible) y los resultados mostrarán una gran cantidad de información sobre todas las objetos con varios iconos diferentes para representar el nivel de amenaza, su tipo y si sería seguro eliminarlo.

Debajo del resultado del registro hay una sección "Cómo limpiar su sistema" sobre lo que la herramienta recomienda que haga sobre los problemas encontrados, incluidos los pasos a seguir en HijackThis o qué archivos eliminar. Definitivamente, recomendamos buscar más información antes de eliminar lo que aparece en la lista porque durante la prueba se dice que elimina los archivos de Skype y Flash y elimina los servidores DNS públicos de Google de la configuración de nuestro adaptador de red. Un enlace al informe se encuentra en la parte inferior de la página y estará disponible durante un mes.

Visite Computer Hope Log Tool beta