Decidir si un archivo está infectado o está a salvo de un resultado de análisis de VirusTotal puede ser frustrante cuando la mitad del antivirus muestra que está infectado mientras que la otra mitad muestra que está limpio.

Puede intentar analizar el archivo medio detectado utilizando un servicio de espacio aislado en línea como ThreatExpert, pero el informe solo muestra el comportamiento del programa cuando se inicia y no le dice qué hace cuando una opción está habilitada o cuando se hace clic en un botón del programa .

Esto es cuando el software de sandbox, como Sandboxie, entra en juego al permitirle ejecutar cualquier programa en su computadora, ya sea que esté seguro o infectado y, sin embargo, cualquier cambio aún no afectará su computadora.

Aunque Sandboxie se usa principalmente para mantener su computadora segura ejecutando programas en un espacio aislado, también se puede usar para analizar el comportamiento del programa. Aquí hay 2 formas de investigar los cambios realizados en su sistema informático por programas que se ejecutan dentro de Sandboxie.

Análisis automático con el Buster Sandbox Analyzer

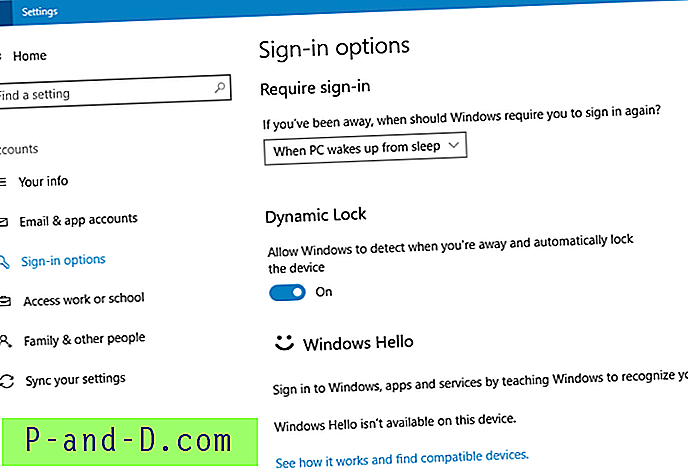

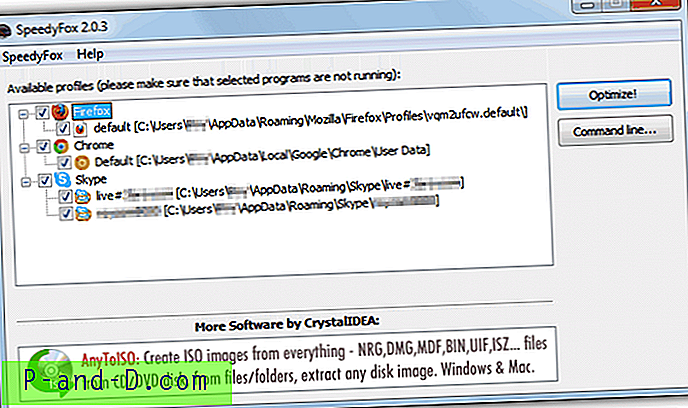

Buster Sandbox Analyzer (BSA) es una herramienta gratuita que se puede usar para observar las acciones de cualquier proceso que se ejecute dentro de Sandboxie. Aunque BSA es un software portátil, no funciona directamente y requiere una configuración manual única para cargar un archivo BSA DLL agregando 3 líneas al archivo de configuración INI de Sandboxie.

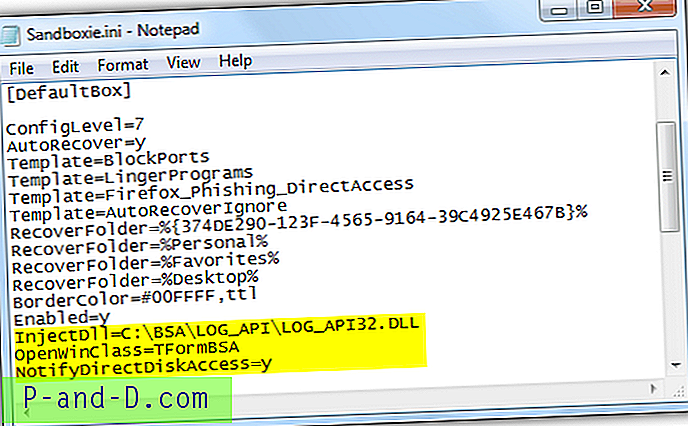

Tenga en cuenta que si va a seguir las instrucciones de instalación exactas del sitio web oficial, debe extraer la carpeta Buster Sandbox Analyzer a la raíz de su unidad C: \. Una vez hecho esto, ejecute el archivo ejecutable BSA.EXE desde la carpeta C: \ bsa y deberá ingresar la ruta de la carpeta sandbox para verificar cuál es la ubicación de la carpeta sandboxie sandboxie. Para obtener la ubicación, abra el Sandboxie Control haciendo doble clic en el icono amarillo de la bandeja de cometas desde el área de notificación, arrastre cualquier programa y suéltelo en el Sandbox DefaultBox. Ahora haga clic derecho en el Sandbox DefaultBox en la ventana de Control y seleccione "Explorar contenido".

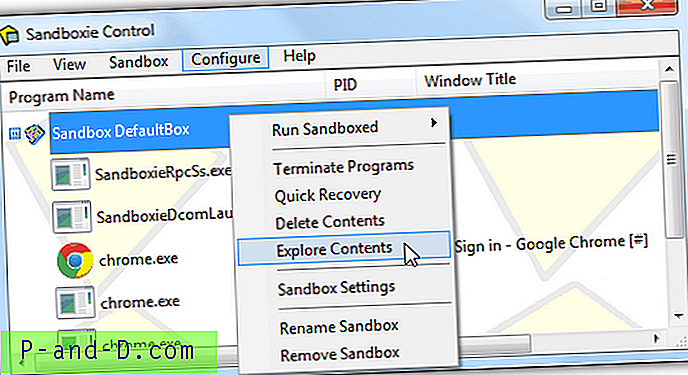

Se abrirá una ventana del explorador con la ruta al sandbox que puede copiar y pegar en la "carpeta de Sandbox para verificar". Haga clic en el botón Iniciar análisis en Buster Sandbox Analyzer y ahora puede ejecutar el programa que desea analizar en Sandboxie. Cuando un programa se ejecuta en Sandboxie, verá que la ventana API Call Log en BSA se llena de información.

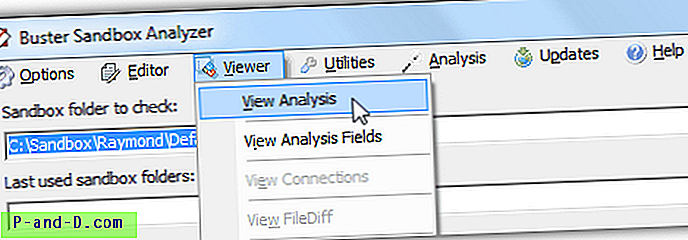

Una vez que haya terminado de probar el programa y desee analizar el comportamiento del programa, primero deberá finalizar el proceso desde Sandboxie Control haciendo clic con el botón derecho y seleccionando "Terminar programas". Vuelva a Buster Sandbox Analyzer y haga clic en el botón Finalizar análisis. Haga clic en Visor en la barra de menú y seleccione Ver análisis. Se abrirá un archivo de texto de análisis que le mostrará el informe detallado de las acciones del programa que ejecutó en Sandboxie.

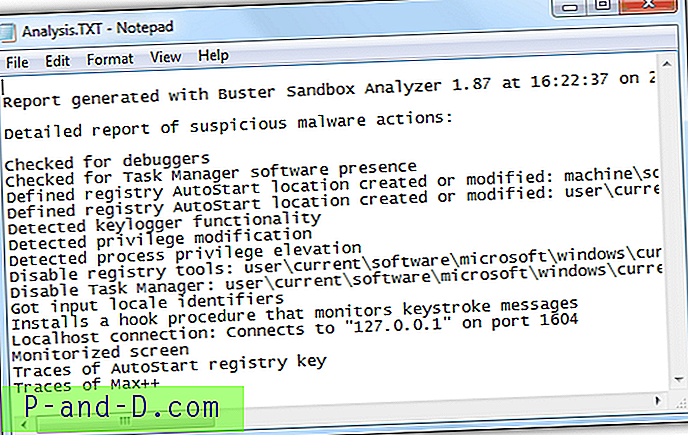

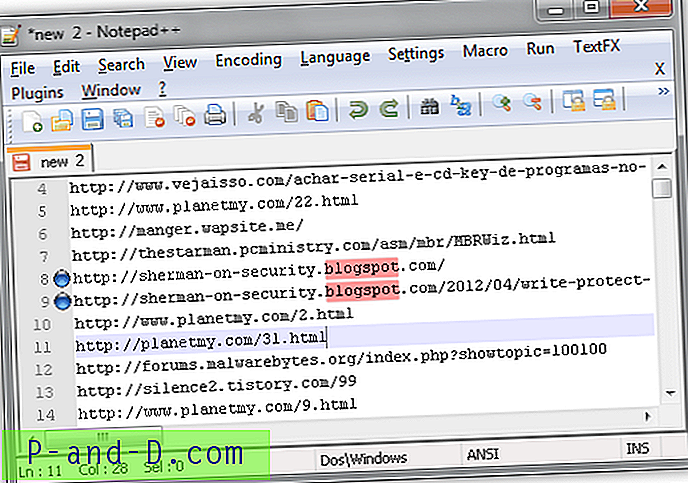

La captura de pantalla a continuación es un ejemplo de las acciones creadas por DarkComet RAT. Comprueba si hay depuradores, presencia de software de administrador de tareas, crea inicio automático en el registro, registra pulsaciones de teclas, elevación de privilegios, deshabilita regedit y administrador de tareas y se conecta a hosts remotos con número de puerto.

Notas adicionales : Algunos programas maliciosos tienen una funcionalidad anti-depurador donde se termina automáticamente cuando se ejecuta en herramientas de depuración o máquinas virtuales para evitar análisis o engañar a los usuarios menos experimentados para que piensen que el archivo es seguro. Buster Sandbox Analyzer ciertamente está por delante del juego porque se actualiza al menos una vez al mes para evitar que el malware lo reconozca como un depurador.

Descargar Buster Sandbox Analyzer

Análisis manual

Es posible analizar manualmente el comportamiento del programa desde Sandboxie sin usar herramientas de terceros, pero no obtendrá un análisis detallado en comparación con el uso de Buster Sandbox Analyzer. Puede averiguar fácilmente si la aplicación de espacio aislado está programada para colocar cualquier archivo adicional en el disco duro y si agregó algún valor de inicio automático en el registro, lo cual es evidencia suficiente para determinar que el programa es malicioso.

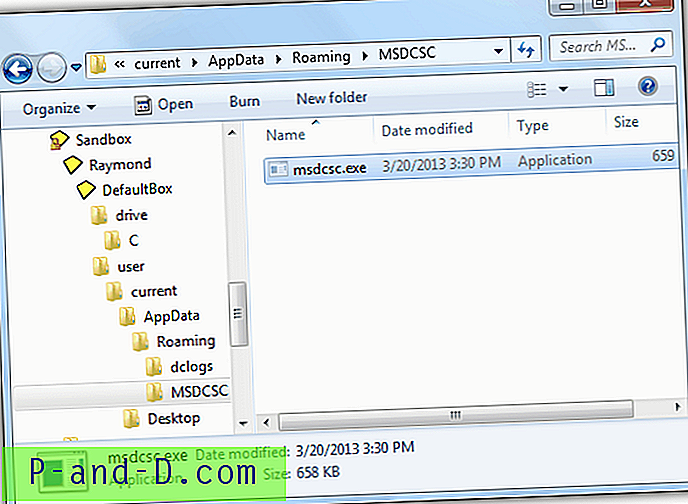

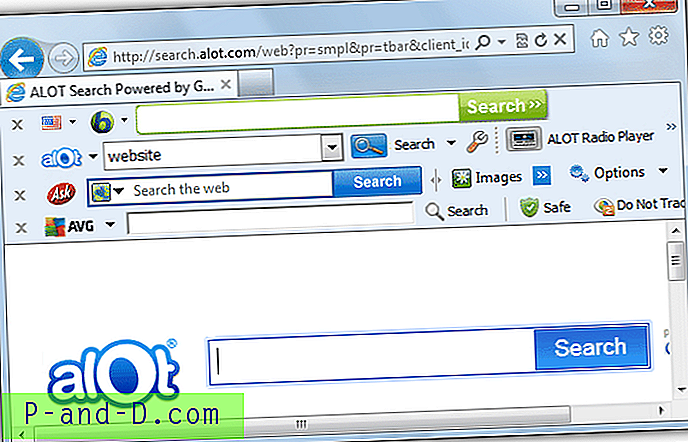

Para ver los cambios en el archivo, haga clic con el botón derecho en DefaultBox desde la ventana de Sandboxie Control y seleccione "Explorar contenido" o vaya directamente a C: \ Sandbox \ [Nombre de usuario] \ DefaultBox \. Si ve alguna carpeta como "unidad" o "usuario", significa que la aplicación de espacio aislado ha creado algunos archivos en el disco duro. Continúe accediendo a las carpetas hasta que vea algunos archivos. A continuación se muestra un ejemplo de un comportamiento sospechoso en el que una aplicación de espacio aislado se ejecuta desde el escritorio crea otra copia de sí mismo en la carpeta de datos de la aplicación del usuario actual.

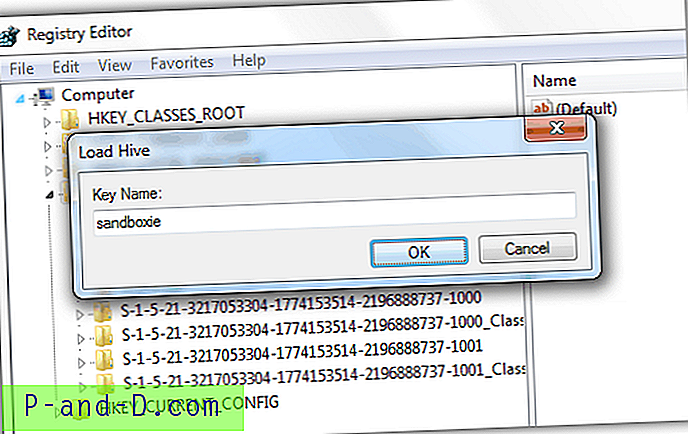

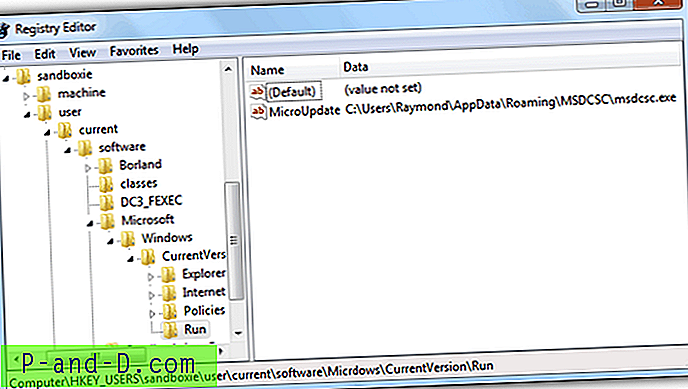

En cuanto a analizar los cambios en el registro, primero deberá finalizar el programa desde Sandboxie Control. Presione WIN + R para abrir la ventana Ejecutar, escriba regedit y haga clic en Aceptar. Expanda la carpeta de registro HKEY_USERS haciendo doble clic en ella, haga clic en Archivo en la barra de menú y seleccione Cargar sección . Vaya a C: \ Sandbox \ [UserName] \ DefaultBox \ y abra RegHive sin ninguna extensión de archivo. Ingrese algo como sandboxie para el Nombre de clave para una fácil identificación y haga clic en Aceptar.

Al final de HKEY_USERS se agregará otra carpeta de registro con el nombre que estableció previamente para el Nombre de clave. Ahora puede expandir la carpeta de registro para analizar los valores que se agregan o cambian.

Como puede ver en la captura de pantalla de muestra anterior, la aplicación de espacio aislado en Sandboxie también agregó un valor de inicio automático al usuario actual en el registro para ejecutar el archivo que se dejó caer en la carpeta de Datos de la aplicación cuando el usuario inicia sesión. Un usuario de computadora con experiencia y el conocimiento podría evaluar que el comportamiento de la aplicación de espacio aislado es probablemente malicioso y puede obtener la confirmación de sus hallazgos enviando el archivo al analista de antivirus usando X-Ray.

![[Solución] Error “Notas adhesivas actualmente no está disponible para usted. Revisa tu cuenta "](http://p-and-d.com/img/microsoft/594/error-sticky-notes-is-currently-not-available-you.jpg)